Actualización 26/06/24 a las 12:50 pm:

El colectivo de hackers y desarrolladores Rabbitude le dijo a Gizmodo que Rabbit finalmente revocó la clave API original de ElevenLabs, permitiéndoles acceder a las respuestas de IA de los usuarios. y el modelo de voz del dispositivo. Sin embargo, hay un nuevo giro. El grupo ahora afirma que también tenía acceso al servicio de mensajería interna de Rabbit.

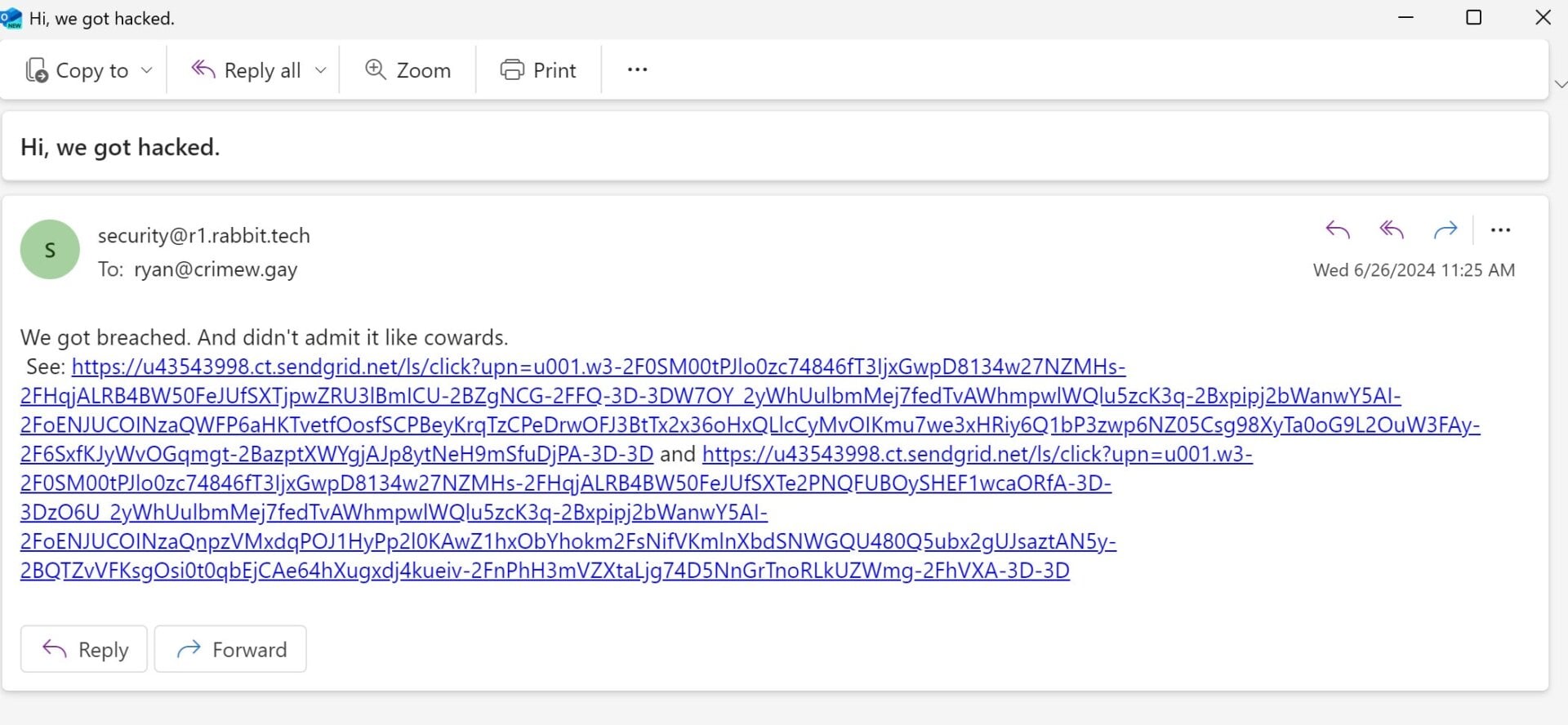

En un miércoles correo En el sitio del grupo, Rabbitude dijo que los creadores de Rabbit R1 cancelaron todas las claves API previamente reveladas; una de ellas estaba tan mal hecha. Bloqueó los dispositivos de los usuarios por un corto tiempo hasta que pudo restablecer ElevenLabs. Sin embargo, el grupo no estaba listo para despegar a Rabbit. Enganché y compartí otra clave API que estaba codificada en el Rabbit. Esta era para Sendgrid, el servicio de correo electrónico. utilizado para el subdominio r1.rabbit.tech. El grupo de hackers dice que el dominio alberga hojas de cálculo que contienen datos confidenciales del usuario.

Uno de los desarrolladores del grupo compartió un correo electrónico con Gizmodo que parece ser enviado desde la dirección [email protected]. El grupo dice Envió un correo electrónico similar como prueba hace más de un mes, pero pasó desapercibido para los desarrolladores de Rabbit.

El grupo envió más correos electrónicos desde la dirección [email protected] a Jason Koebler at 404 Medios. Ese correo electrónico se utilizaba anteriormente para compartir detalles de anuncios de prensa con periodistas.

En un correo electrónico a Gizmodo, Rabbit señaló un publicación de blog de seguridad donde decía:

“Se nos notificó que un tercero pudo haber tenido acceso a claves API en funcionamiento para múltiples proveedores de SaaS utilizados por Rabbit para brindar servicios. a nuestros clientes. Según este aviso, el equipo de seguridad de Rabbit rotó las claves de esas API, lo que provocó un breve tiempo de inactividad en los dispositivos”.

Esto parece confirmar los comentarios de los piratas informáticos de que el restablecimiento de su API de Rabbit interrumpió temporalmente a los usuarios. La empresa aún no ha comentado sobre el acceso a la Sendgrid API.

Estaremos atentos para ver si los desarrolladores tienen algo más que compartir sobre la creciente infracción. Nuestro punto sigue en pie: si estabas usando un Rabbit R1, deberías ponerlo en pausa hasta que Rabbit comparta cualquier detalle concreto sobre su seguridad interna.

Historia original:

Ese $200, naranja resplandeciente, minimalista AI doohickey llamado Rabbit R1 Prometió que se convertiría en su compañero de IA. En cambio, demostró que era un máquina mal formada y a medio cocer Eso no podía estar a la altura de ninguna de sus elevadas promesas. Ahora, según un grupo de hackers de sombrero blanco, es aún peor. que eso. El equipo llamándose a sí mismo conejo afirma que han tenido acceso a todas las claves API de base de código de Rabbit R1 durante más de un mes, lo que les permite echar un vistazo a todo Las respuestas del conejo, incluida cualquier información confidencial ofrecida a la IA.

Todo esto es para decir si todavía eres una de esas pequeñas liebres que todavía saltan ante la oportunidad de usar un Rabbit R1. , debe dejar de hacerlo inmediatamente.

Rabbitude afirmó que obtuvo acceso al código base de Rabbit el 16 de mayo. El equipo también compartió las claves API que permiten que Rabbitude conéctese a Google Maps y Yelp, lo que da a los modelos de IA acceso a reseñas e direcciones locales. El equipo también dice que tiene acceso al clave de ElevenLabs, que es el sistema que Rabbit utiliza para la conversión de texto a voz. Este último es particularmente importante para las operaciones diarias de Rabbit ya que permite Los piratas informáticos obtienen un historial de todos los mensajes de texto a voz anteriores e incluso bloquean el dispositivo eliminando las voces por completo.

Después de que el grupo de hackers publicara sus hallazgos el martes por la noche, uno de los miembros que utiliza Eva online dijo que ElevenLabs revocó temporalmente la API de ElevenLabs. clave, que también apagó todos los dispositivos Rabbit por un tiempo antes de que volviera a estar en línea. Dijeron: “Rabbit lo sabía y no hizo nada para arreglarlo”.

rabbit has now revoked the elevenlabs api key breaking literally every r1, cause they forgot to update their key on the server.

— xyzeva (@xyz3va) June 25, 2024

Gizmodo se puso en contacto con Rabbit el miércoles por la mañana temprano para hacer un comentario, pero no recibimos respuesta inmediata. Engadget que estaba consciente de la supuesta infracción, pero “no consciente de ningún dato de cliente que se filtró o de ningún compromiso a nuestros sistemas. ”Gizmodo también le preguntó a Rabbit si ha revocado alguna clave API, aunque actualizaremos esta publicación si escuchamos más.

Rabbit R1 ya es propenso a fallar ya que depende en gran medida de servicios en la nube que no están controlados directamente por el equipo de Rabbit. El mes pasado hubo una interrupción temporal de ChatGPT hizo que el dispositivo fuera completamente inútil. Gizmodo no pudo confirmar de manera independiente si el Conejo se desconectó debido a alguna intromisión con la API de ElevenLabs . Nos contactamos con el equipo de hackers para prueba y comenta, y actualizaremos esta historia si escuchamos más.

El blogger tecnológico Ed Zitron ya detallado la transformación de la empresa de trabajar en un proyecto de cripto metaverso a su dispositivo de IA . YouTuber CaféZilla También desglosó algunos de los aspectos más preocupantes del dispositivo, incluidas algunas “preocupaciones graves sobre la privacidad de los datos” después de mirar el Rabbit’s. base de código. Mencionó “cosas que los actores maliciosos podrían usar para obtener acceso a todas las respuestas que el R1 alguna vez haya dado”.

En Rabbitude Discord, el equipo afirma que han estado trabajando con CoffeeZilla desde que accedieron a esa base de código hace más de un mes. El equipo dijo además: “Esto es real. El conejo puede bailar alrededor de él todo lo que quiera, pero es real y esto sucedió. Tuvieron un mes para cambiar las llaves y no lo hicieron. Eso depende de ellos”.