No todos los días vemos a la Agencia Nacional de Seguridad de Estados Unidos, célebre por espiar a ciudadanos de todo el mundo, pedirte que actualices tu ordenador.

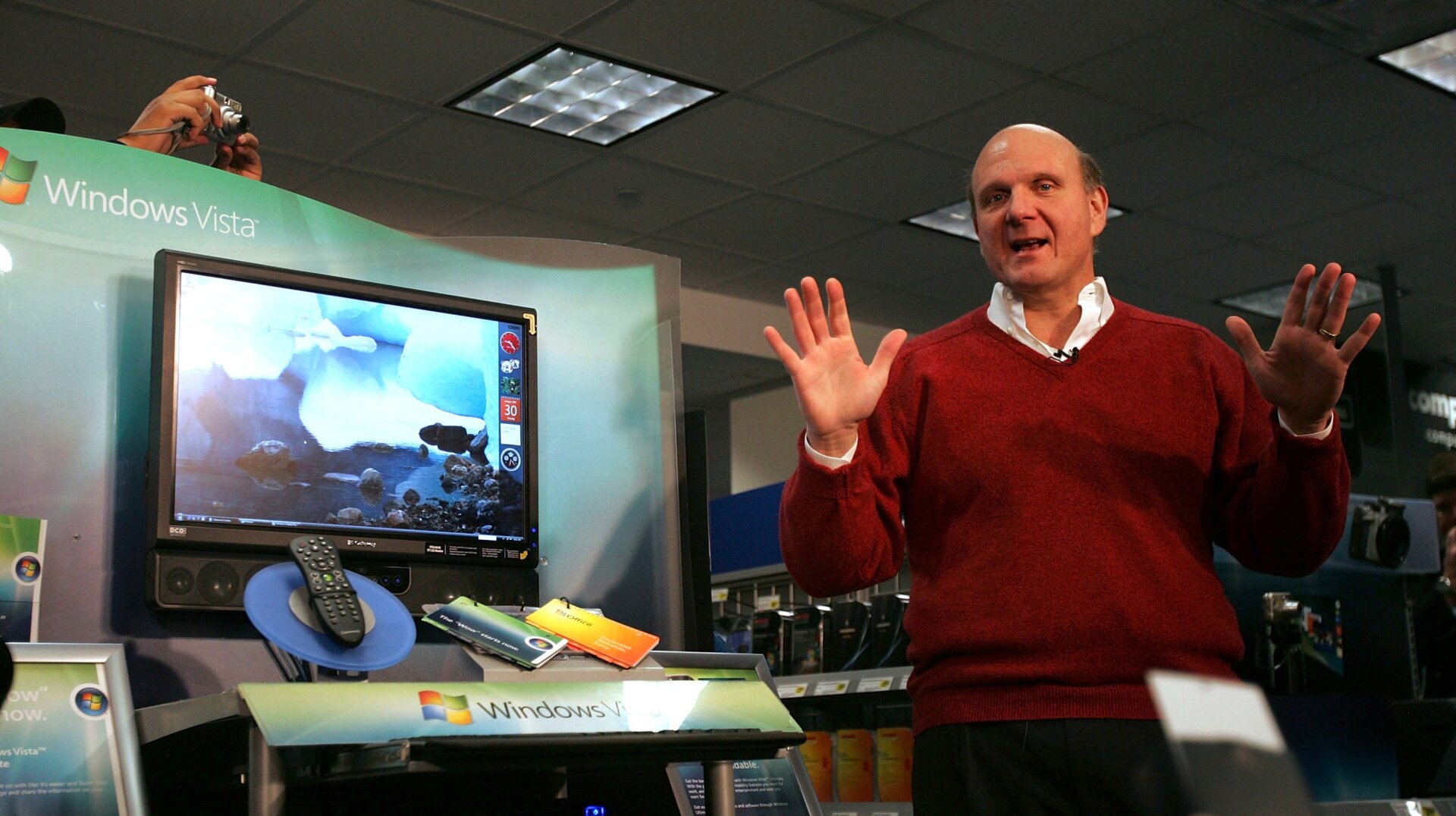

Hace tres semanas se hizo pública una vulnerabilidad crítica de Windows conocida como BlueKeep. Microsoft arregló el fallo y desde entonces ha estado rogando a los usuarios de versiones antiguas de Windows que pongan al día sus equipos. La compañía llegó a lanzar incluso parches para Windows XP, Windows Server 2003 y Windows Vista (sistemas que ya no tienen soporte oficial).

Ahora, la agencia de inteligencia estadounidense se ha sumado a las súplicas de Microsoft.

“Las advertencias recientes de Microsoft destacan la importancia de instalar los parches que abordan una vulnerabilidad de protocolo en las versiones antiguas de Windows”, dice la NSA. “Microsoft advierte que este fallo tiene el potencial de explotarse con un virus, lo que significa que podría expandirse sin interacción de los usuarios a través de internet. Hemos visto virus informáticos causando daños devastadores en sistemas operativos sin actualizar y estamos buscando nuevas protecciones contra este fallo”.

Esto es lo que dijo Rob Joyce, de la NSA, en Twitter:

NSA is raising their own concern that the Microsoft RDP flaw (#BlueKeep) is of significant risk to unpatched systems. Patch and protect! https://t.co/hj1c40psma

— Rob Joyce (@RGB_Lights) June 4, 2019

Además del espionaje masivo, la NSA se dedica a defender las redes estadounidenses. Su Centro de Requerimiento de Ciberseguridad publicó un reporte que enumera los sistemas operativos impactados por el fallo y los métodos de mitigación.

Microsoft compara BlueKeep con WannaCry, el famoso ataque de ransomware de 2017 que supuestamente fue desarrollado por Corea del Norte e infectó a miles de ordenadores causando millones de dólares en daños.

BlueKeep afecta principalmente a las versiones antiguas de Windows, pero lo cierto es que sigue habiendo millones de equipos con versiones sin soporte de Windows ahí fuera (y, lo creas o no, muchos se utilizan en lugares importantes). No sería la primera vez que una compañía energética tenga un equipo con Windows XP en su red. Es así como un ordenador antiguo se convierte en una vulnerabilidad para una infraestructura crítica. El Departamento de Defensa también es célebre por su uso de ordenadores obsoletos.

“Aunque Microsoft haya publicado un parche, millones de máquinas aún son potencialmente vulnerables”, escribió la NSA.

“Este es el tipo de vulnerabilidad que los ciberdelincuentes explotan con frecuencia mediante el uso de un código de software que dirigido específicamente a la vulnerabilidad. Por ejemplo, la vulnerabilidad podría ser explotada para realizar ataques de denegación de servicio”, agregó. “Es probable que solo sea cuestión de tiempo antes de que las herramientas de explotación remota estén ampliamente disponibles para esta vulnerabilidad. A la NSA le preocupa que los actores cibernéticos malintencionados utilicen la vulnerabilidad para el ransomware y los kits de explotación que contienen otras vulnerabilidades conocidas, lo que aumenta sus posibilidades frente a los sistemas sin parches”.