Durante mucho tiempo, el “Q-Day” fue casi una leyenda dentro del mundo de la ciberseguridad: ese momento en el que un ordenador cuántico suficientemente potente sería capaz de romper gran parte de la criptografía que protege internet. Ahora ya no suena tan abstracto. Google ha puesto una fecha concreta sobre la mesa y, con ella, ha dejado claro que la carrera para proteger nuestros datos ya ha empezado.

Google ya no trata el Q-Day como una hipótesis lejana

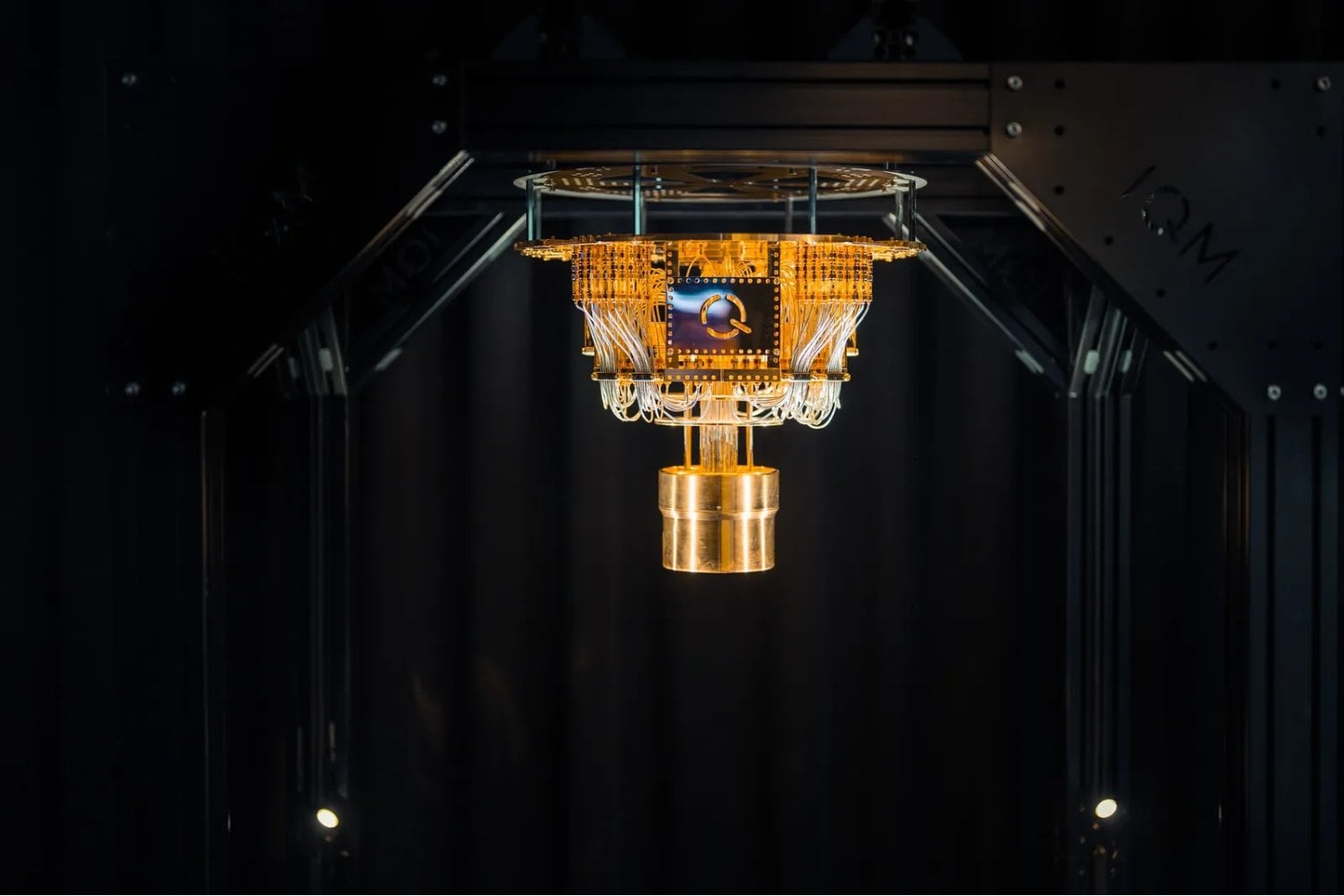

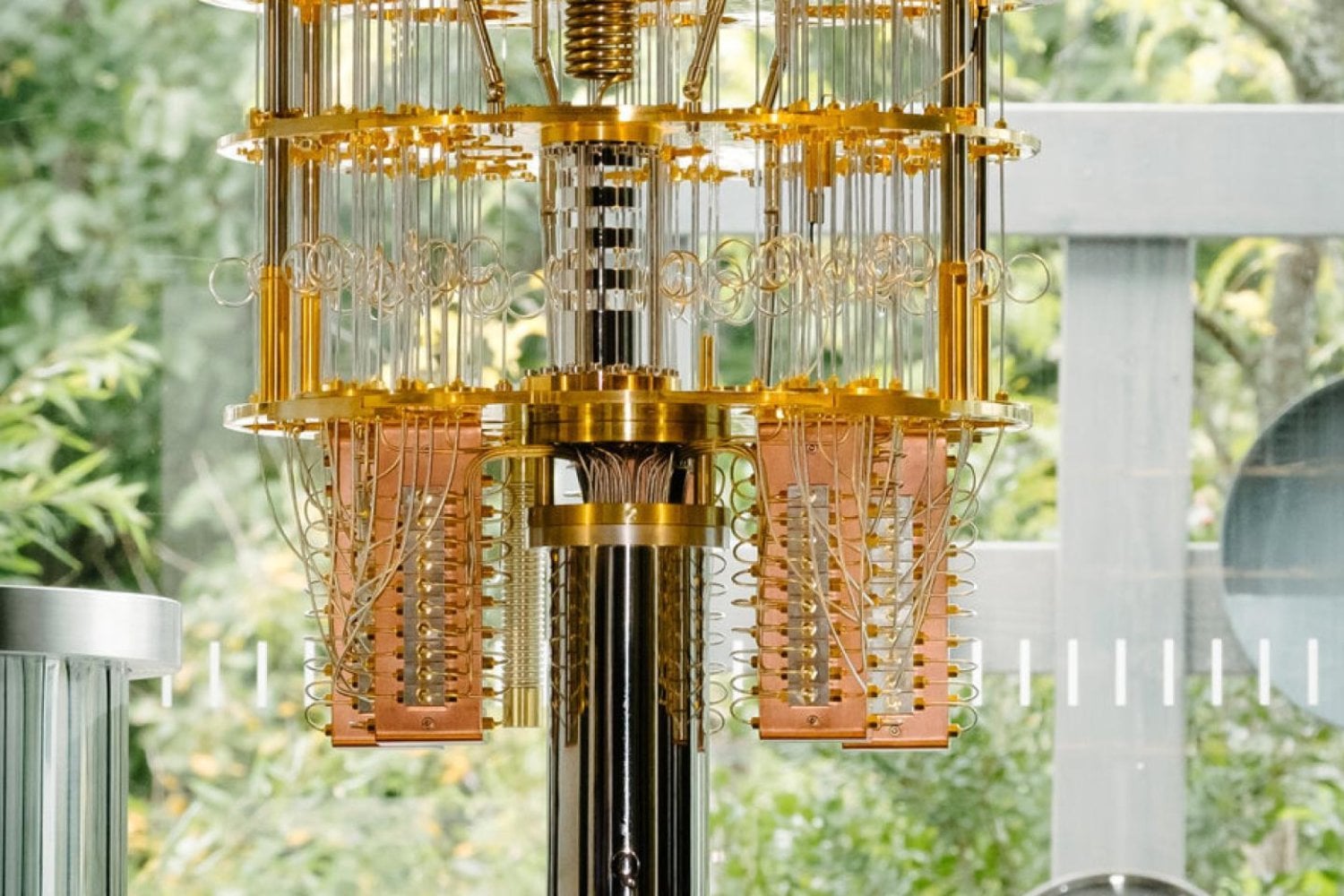

La computación cuántica lleva años prometiendo una revolución técnica enorme. Su ventaja no está en ser “más rápida” sin más, sino en que funciona de una forma radicalmente distinta. Mientras un ordenador clásico procesa bits que valen 0 o 1, uno cuántico trabaja con cúbits capaces de representar varios estados a la vez.

Traducido al mundo real: ciertos problemas que hoy tardarían miles o millones de años en resolverse podrían caer en mucho menos tiempo. Y ahí aparece el verdadero problema.

Buena parte de la seguridad digital actual (desde certificados web hasta firmas de software, pasando por claves privadas, sistemas bancarios o comunicaciones cifradas) se apoya en problemas matemáticos que hoy son muy difíciles de resolver para un ordenador tradicional. Pero un sistema cuántico suficientemente avanzado podría romper muchos de esos esquemas. Ese escenario es precisamente lo que se conoce como Q-Day.

La respuesta no será un nuevo ordenador, sino una nueva forma de cifrar

Aquí es donde entra en juego la criptografía poscuántica, o PQC por sus siglas en inglés. No se trata de “usar ordenadores cuánticos para defendernos”, sino de algo mucho más práctico: diseñar algoritmos criptográficos que puedan ejecutarse en ordenadores normales, pero que sigan siendo resistentes incluso frente a futuros ataques cuánticos.

Eso significa que la transición no pasa por cambiar todos los dispositivos del planeta, sino por reemplazar los sistemas criptográficos que usamos hoy por otros más robustos. Parece sencillo sobre el papel, pero en realidad es una de las migraciones tecnológicas más grandes y delicadas que se avecinan. Y Google acaba de dejar claro que no quiere llegar tarde.

Su fecha límite es 2029, y eso dice mucho más de lo que parece

La compañía ha fijado 2029 como fecha objetivo para completar la migración de sus sistemas internos hacia protección poscuántica. No es una decisión improvisada. Google lleva trabajando en esto desde al menos 2016, cuando empezó a experimentar con intercambios de claves resistentes a ataques cuánticos. Desde entonces ha ido endureciendo su infraestructura y, según la propia empresa, el intercambio de claves dentro de muchos de sus servicios ya es resistente a este tipo de amenazas por defecto.

Pero ahora hay un paso nuevo: ponerle reloj al problema. Y eso cambia el tono por completo. Porque una cosa es decir “esto llegará algún día” y otra muy distinta es actuar como si ese día estuviera ya lo bastante cerca como para reorganizar toda tu arquitectura de seguridad.

Android 17 será una de las primeras piezas visibles de esa transición

Uno de los anuncios más llamativos es que Android 17 integrará un algoritmo de firmas resistentes a la computación cuántica para proteger la integridad del software de arranque. Dicho de forma menos críptica: Google quiere asegurarse de que incluso una futura máquina cuántica no pueda manipular o falsificar componentes críticos del sistema operativo durante el arranque del dispositivo. Pero no se quedará ahí.

La idea es que las aplicaciones también puedan generar y verificar firmas poscuánticas dentro del hardware seguro del dispositivo, mientras que Google Play empezará a generar claves seguras para las apps que entren en ese ecosistema durante el nuevo ciclo de despliegue. Es decir: la transición no solo afectará a los servidores de Google, sino también a la forma en que se construye y valida el software que millones de personas usan a diario.

La industria ya se mueve, pero Google ha decidido correr más

Google no está sola en esto, aunque sí está intentando marcar el ritmo. Microsoft también ha hablado de una transición de este tipo, con el objetivo de iniciar la migración fuerte en 2029 y completarla hacia 2033. En paralelo, las agencias federales de Estados Unidos trabajan con ventanas que van aproximadamente entre 2030 y 2035, mientras que la Comisión Europea ya ha presionado para que la infraestructura crítica del continente esté preparada antes de que termine la década.

Eso significa que ya no estamos ante un experimento de laboratorio, sino frente a una transformación industrial a gran escala. Y también hay un trasfondo evidente: quien consiga ofrecer primero infraestructura segura en la era poscuántica tendrá una ventaja enorme. No solo en prestigio técnico, sino en negocio.

No hace falta entrar en pánico, pero sí entender por qué esto importa

La idea de que una futura computadora cuántica pueda comprometer comunicaciones, claves bancarias, sistemas blockchain, servicios en la nube o mensajería cifrada suena, con razón, inquietante. Pero no conviene dramatizar de más.

La buena noticia es que esta amenaza no ha pillado por sorpresa a la comunidad científica. Los investigadores llevan años trabajando precisamente para que, cuando lleguen las máquinas cuánticas realmente peligrosas desde el punto de vista criptográfico, la nueva infraestructura de defensa ya esté lista.

En otras palabras: el objetivo no es reaccionar tarde, sino llegar antes. Y eso es exactamente lo que Google está intentando comunicar con este movimiento. No está diciendo que mañana vaya a romperse internet. Está diciendo algo quizá más importante: que el reloj ya ha empezado a correr, y que quien no se prepare ahora puede descubrir demasiado tarde que el problema no era futurista, sino perfectamente real.