¿Utilizas la app de email nativa de iOS? Entonces ojo a esto, porque algún día podrías ser objeto de un ataque de phishing para robar tu contraseña de iCloud. El investigador de seguridad Jan Soucek descubrió el pasado enero una vulnerabilidad en la app de email de Apple. Avisó a la compañía, pero el fallo sigue ahí. Ahora lo publica.

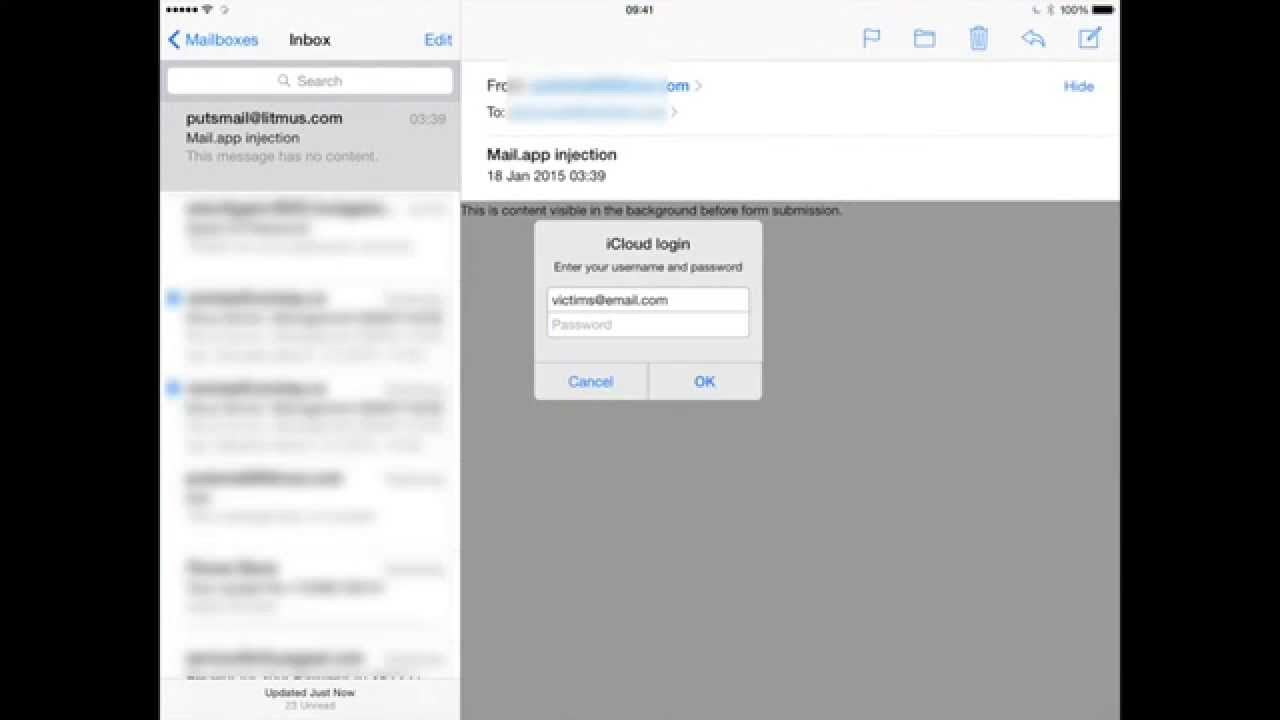

Soucek creó un código que funciona con iOS 8.3 y se aprovecha de un fallo en la app de email de Apple. Si un atacante envía un mensaje a un usuario de esta app, aparece un pop-up en la pantalla del móvil pidiendo la contraseña de iCloud. Está tan bien hecho que el pop-up parece por completo genuino de Apple. Una vez has entrado tu contraseña, listo, has abierto las puertas a tu contenido en iCloud. Puedes ver el fallo en acción en este vídeo de demostración creado por Soucek:

El investigador explica que notificó a Apple el fallo el pasado enero pero la compañía no ha hecho nada para resolverlo. Dada la pasividad, ha decidido publicar el código para ver si ahora que está en manos de cualquier que lo desee utilizar (para bien y para mal), Apple se pone las pilas.

Soucek explica en Github los detalles técnicos: “Este bug permite inyectar contenido HTML remoto, reemplazando el contenido original del email. […] Es posible crear una herramienta para recabar contraseñas con simple HTML y CSS”. Más por aquí. Es decir, phishing de toda la vida utilizando una vulnerabilidad en la app de email nativa de iOS que Apple lleva 6 meses sin reparar. Ya va siendo hora

¿Qué hacer si utilizas la app de email de Apple? De momento no hay mucho más que emplear el sentido común. Puedes cambiar a otro cliente de email, pero con no introducir tu contraseña de iCloud ni ninguna otra tras recibir un email debería ser suficiente. Esperemos que Apple no tarde otros seis meses en solucionarlo. Actualizaremos por aquí con cualquier novedad. [Jan Soucek vía The Register]

Imagen de apertura: Michael Hession

***

Psst! también puedes seguirnos en Twitter, Facebook o Google+ 🙂