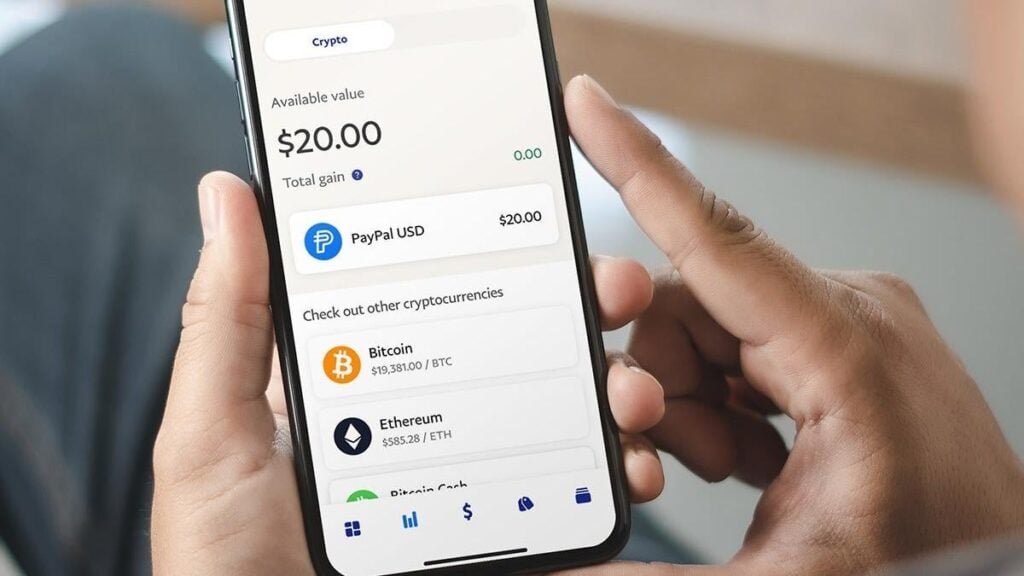

La firma de seguridad ESET descubrió un nuevo malware disfrazado como aplicación de optimización de la batería llamada Android Optimization. La herramienta permite a los delincuentes tomar el control de una cuenta de PayPal y robar dinero en segundos sin que el usuario pueda detenerlo.

El malware se descubrió en noviembre y se han publicado los detalles del mismo hace unas horas. La app se distribuye en tiendas de aplicaciones de terceros (no está en la tienda oficial de Google Play). Además, el malware no es solo una ejecución del troyano bancario, sino que es capaz de aprovechar los Servicios de Accesibilidad de Google, diseñados para ayudar a las personas con discapacidades, para engañar a los usuarios para que den a los delincuentes el control del teléfono. Según explican en Motherboard:

Una vez instalado, el malware solicita permiso al usuario para “Habilitar estadísticas”. Esta función de sonido inocente permite que el malware y sus creadores reciban notificaciones cuando el usuario interactúa con ciertas aplicaciones e inspecciona el contenido de la ventana con la que están interactuando. En otras palabras, permite que los ciberdelincuentes tomen el control del teléfono de forma remota cuando el usuario abre ciertas aplicaciones. En este caso: PayPal, Google Play, WhatsApp, Skype, Viber, Gmail y algunas aplicaciones bancarias.

Según ha explicado ESET, la función más peligrosa del malware se activa cuando los usuarios abren la aplicación de PayPal. En ese momento, si han caído en el truco de “Habilitar estadísticas”, el malware se hace cargo y envía los pagos a los delincuentes. Esto funciona incluso si el usuario tiene habilitada la autenticación de dos factores, porque el malware solo espera que el usuario inicie sesión, como se muestra en el video de arriba realizado por ESET. Tal y como explica la firma en su página:

Todo el proceso toma aproximadamente 5 segundos, y para un usuario desprevenido no hay una manera viable de intervenir a tiempo. Los atacantes solo fallan si el usuario no tiene suficiente saldo de PayPal y no tiene una tarjeta de pago conectada a la cuenta. El servicio de accesibilidad malicioso se activa cada vez que se lanza la aplicación de PayPal, lo que significa que el ataque podría tener lugar varias veces .

¿Qué hacer? Como se ha dicho infinidad de veces, tener mucho cuidado desconfiando de las aplicaciones que no conozcas y no estén en Google Play. [Motherboard]