Durante los últimos años el sensor dehuellas dactilares se ha convertido en la medida de seguridad estándar de los smartphones. No obstante, un nuevo estudio asegura que este método no es tan seguro como promete, y podría ser burlado mediante “huellas maestras” artificiales.

Los responsables del hallazgopertenecen a un grupo de investigadores de las Universidades de New York y Michigan State, compuesto por ingenieros de computación, expertos en ciencias forenses y seguridad informática.

Los investigadores crearon una serie de “huellas maestras” que cuentan con características y patrones que se asemejan a huellas dactilares reales. En teoría, sus huellas artificiales podrían burlar a los sensores de los smartphones en un 65% de los casos. No obstante, todavía no han podido probar sus huellas en móviles reales, ese es el siguiente objetivo de su estudio. Esto se debe a que para hacerlo no podrían usar un papel o algo similar, sino que tendrían que inventar una especie de “dedo falso” que cuente con las huellas maestras.

Aunque el estudio no ha llegado a lo práctico, su teoría revela que la forma en la que las compañías móviles usan sensores de huellas dactilares no es completamente segura.

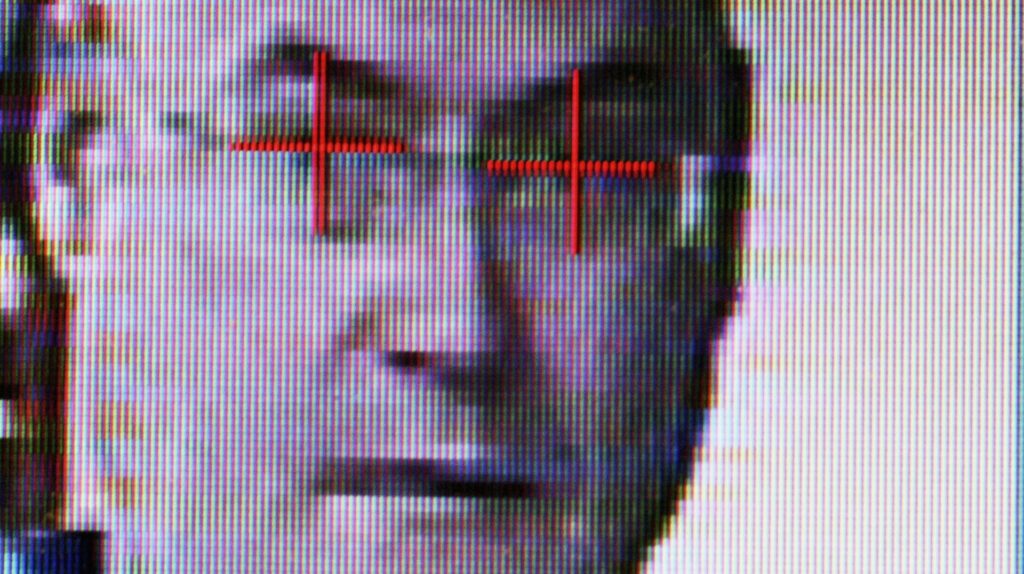

El fallo de seguridad de los sensores de huellas dactilares del iPhoney terminales Android tiene que ver con la forma en la que funcionan. Los sensores en móviles básicamente toman una foto de tu dedo y la comparan con una imagen que tienen almacenada en su base de datos. El problema es que la foto no es de la huella dactilar completa, sino parcial.

Los smartphones, al configurar esta medida de seguridad, suelen pedir que coloques el dedo unas diez veces en el sensor. Esto se debe a que deben almacenar diferentes partes de tu huella para así poder leer tu dedo indiferentemente de la forma en la que lo poses sobre el sensor. Es común que las personas configuren varios dedos para desbloquear el móvil (los dos pulgares y los dos dedos índice, por ejemplo), lo que permite acceder al móvilcon mayor facilidad dependiendo de la situación.

Según los investigadores, esto es lo mismo que la persona tenga configurada 40 contraseñas (4 dedos configurados, 10 toques para cada dedo). A un atacante que cuente con las huellas maestras le bastaría con acertar solo una de esas 40 huellas parciales para acceder al móvil. En sus simulaciones tuvieron éxito al atacar un 26,46% de los casos.

Lo más preocupante del asunto es que las huellas dactilares se convirtieron en estándar para manejar transacciones monetarias desde el móvil. Hoy en día es normal hacer pagos en Amazon o con Apple Pay, por ejemplo, usando solamente la huella. Es rápido, cómodo y se siente seguro.

Los responsables del estudio saben que hoy en día no existe una forma de llevar sus huellas maestras a la práctica, pero de cualquier forma aseguran que sus hallazgos dejan en evidencia la vulnerabilidad de los sensores de huellas móviles. Apple y Google no dan detalles acerca de cómo funcionan sus sistemas de seguridad, pero a los investigadores les preocupa que las compañías parecen estar más centradas en hacer que al usuario se le haga más fácil (y menos molesto) configurar la huella dactilar en el móvil, en lugar de hacer que este sistema sea más seguro, algo que podría implicar menos comodidad y velocidad al usar el sensor. [IEEEvía The New York Times]