Si eres de los que trabajas con tu portátil Mac en lugares públicos y a veces lo dejas desatendido unos instantes ten cuidado con no perderlo de vista. Solo hacen falta 30 segundos para robarte la contraseña del equipo por USB sin ni siquiera sacarlo del modo reposo.

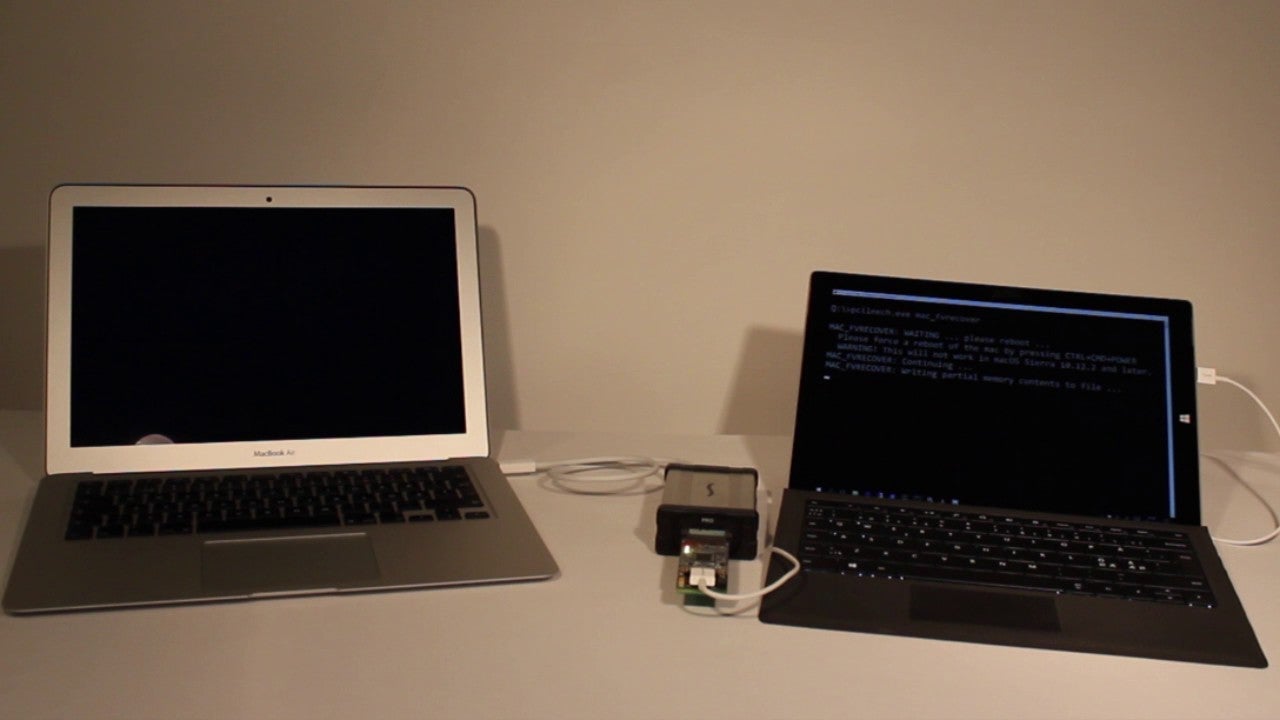

Para ello solo hay que fabricar un dispositivo como el que describe un hacker sueco llamado Ulf Frisk. Su coste ronda los 300 dólares, pero cualquiera con ciertos conocimientos de electrónica y sobre todo de proramación puede hacerlo.

El dispositivo explota una vilnerabilidad de los Mac que resulta bastante absurda. Resulta que Mac OS almacena la contraseña en su memoria incluso cuando el ordenador está en reposo o bloqueado por esa contraseña. Incluso cuando se reinicia hay una ventana de tiempo durante la cual la contraseña sigue almacenada en memoria.

Por sí solo esto no sería un problema, pero lo es porque la EFI de los MAC (el equivalente moderno a la BIOS) permite a los dispositivos que se conectan por el puerto thunderbolt acceder a memoria sin cifrado ni protecciones.

Ambos fallos hacen que sea posible leer la contraseña del Mac simplemente conectando el dispositivo por el puerto Thunderbolt con un software llamado PCILeech y reiniciándolo. La buena noticia es que si mantienes tu Mac debidamente actualizado el ataque no tiene efecto. Un desarrollador de Apple llamado Xeno Kovah y el propio Frisk confirman que la versión 10.12.2 de MacOS soluciona el problema. También se puede sortear el riesgo instalando este parche. [Ulf Frisk vía Motherboard]