La idea lleva años flotando en el ambiente: algún día, los ordenadores cuánticos serán capaces de romper la criptografía que sostiene Internet. Lo nuevo no es eso. Lo realmente inquietante es que ese “algún día” acaba de acortarse… bastante más de lo esperado.

Porque los últimos estudios ya no hablan de escenarios lejanos. Hablan de números concretos. De máquinas que todavía no existen, sí, pero que ya tienen forma, escala y, sobre todo, viabilidad técnica.

El momento en el que todo empieza a ser posible

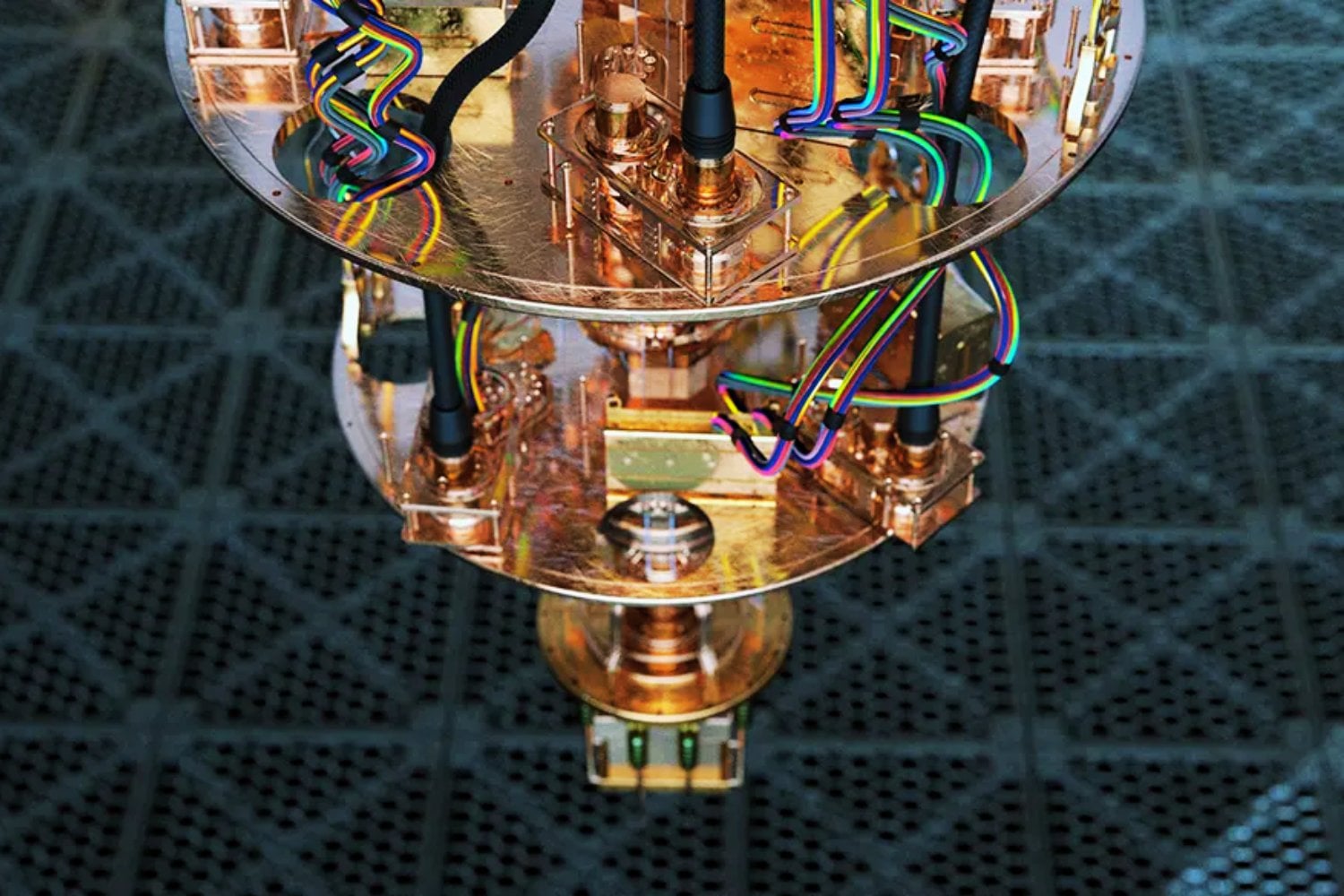

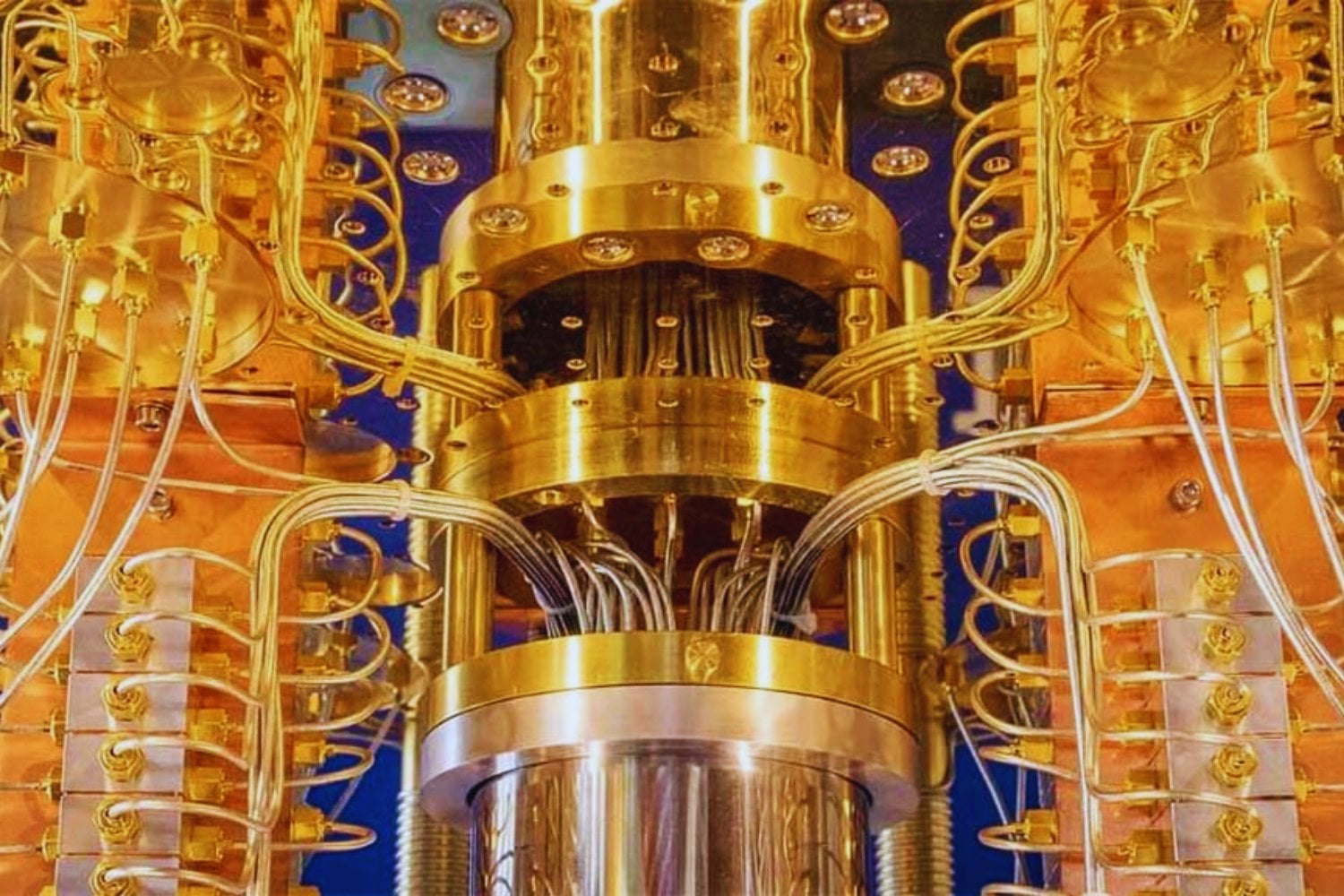

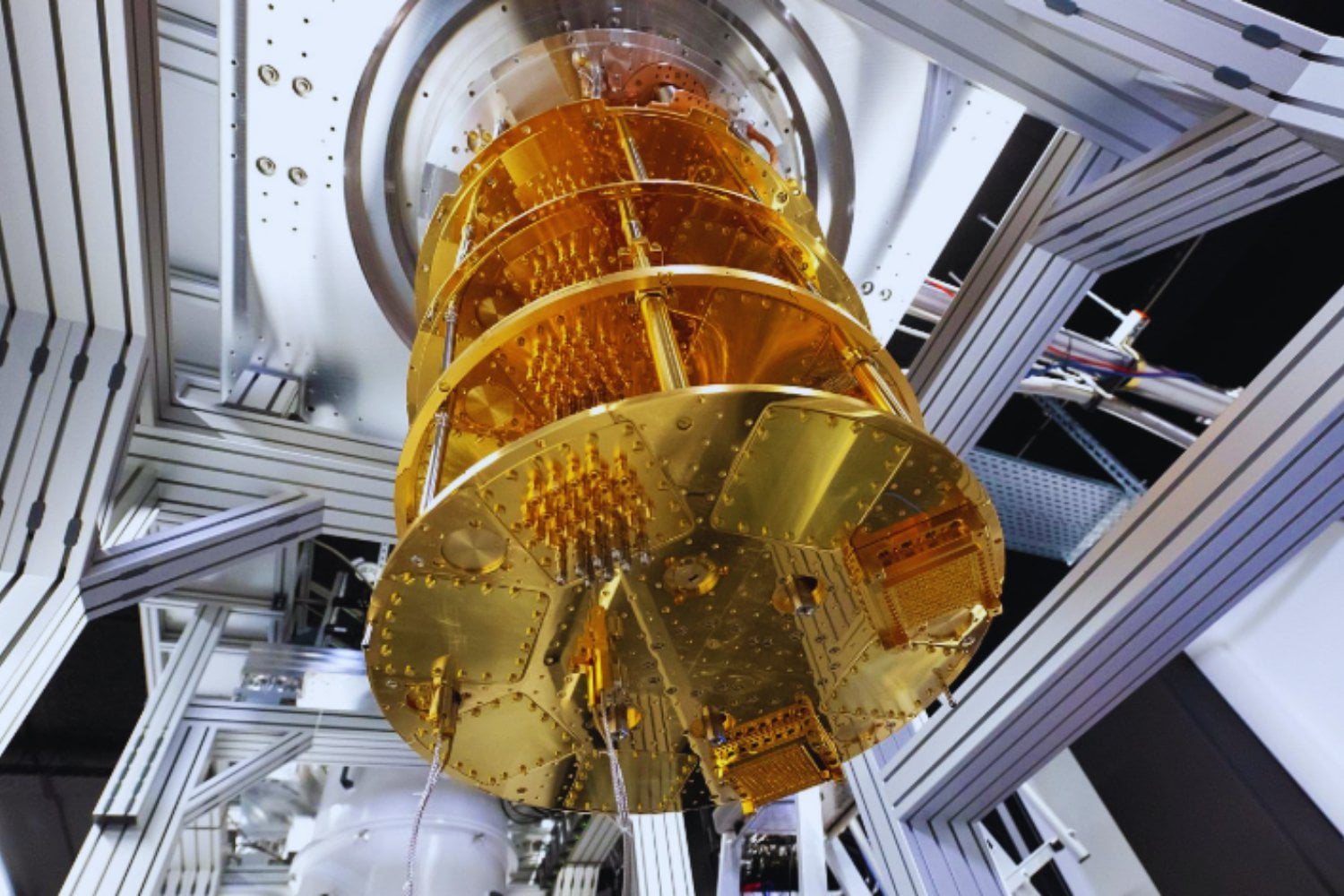

Durante años, el gran argumento de tranquilidad era simple: romper cifrados como RSA o la criptografía de curva elíptica requería ordenadores cuánticos gigantescos, con millones de cúbits funcionales. Una tecnología, en teoría, muy lejana. Pero esa narrativa empieza a resquebrajarse.

Un estudio reciente firmado por investigadores de Caltech, Berkeley y la startup Oratomic plantea que el famoso algoritmo de Shor (el que permite factorizar números y romper criptografía) podría ejecutarse con entre 10.000 y 20.000 cúbits usando arquitecturas de átomos neutros. Incluso describen un diseño que, con unos 26.000 cúbits, podría comprometer el cifrado de Bitcoin en cuestión de días.

No es solo una estimación aislada. Google, por su parte, ha ido más allá: su equipo de inteligencia artificial cuántica sostiene que bastaría con menos de medio millón de cúbits físicos para romper en minutos los sistemas criptográficos actuales basados en curvas elípticas. Lo importante aquí no es la cifra exacta. Es la tendencia. Cada nuevo estudio reduce el umbral.

Lo que está en juego no es solo Bitcoin

Es fácil quedarse con el titular de las criptomonedas. Pero el alcance real es mucho más amplio, y bastante más cotidiano. El mismo tipo de criptografía que protege Bitcoin o Ethereum está presente, con variaciones, en prácticamente todo lo que hacemos online. Desde los mensajes de WhatsApp o Telegram hasta las transacciones bancarias, pasando por cualquier compra en internet. En otras palabras: no hablamos de un problema del futuro financiero, sino de la infraestructura básica de confianza digital.

Y hay más. En 2024, un equipo de la Universidad de Shanghái logró vulnerar un sistema basado en redes de sustitución-permutación usando un ordenador cuántico D-Wave. Puede parecer un caso específico, pero estos esquemas están en la base de estándares como AES, uno de los pilares del cifrado moderno. No es que el sistema haya caído por completo. Pero sí es una señal clara de hacia dónde se dirige todo.

La comunidad científica ya no discute el “si”, sino el “cuándo”

Aquí es donde el consenso empieza a tomar forma. Durante mucho tiempo, la discusión giraba en torno a si los ordenadores cuánticos llegarían a ser lo suficientemente potentes como para romper la criptografía clásica. Hoy esa duda prácticamente ha desaparecido. El debate real es el calendario.

Algunos cálculos apuntan a que un sistema capaz de factorizar un RSA de 2.048 bits (el estándar actual en muchos entornos) podría construirse con menos de un millón de cúbits y completar el proceso en menos de una semana. Y si RSA cae, la criptografía de curva elíptica no está tan lejos detrás. Sus fundamentos matemáticos son distintos, pero comparten vulnerabilidades frente a algoritmos cuánticos como el de Shor.

La buena noticia: ya estamos construyendo el reemplazo

Hay una parte de esta historia que suele quedar en segundo plano, y es importante recuperarla. No estamos empezando desde cero.

En 2024, el Instituto Nacional de Estándares y Tecnología (NIST) de Estados Unidos publicó los primeros estándares de criptografía postcuántica. Entre ellos, mecanismos de intercambio de claves y esquemas de firma digital diseñados específicamente para resistir ataques cuánticos. Es decir, la solución ya existe… al menos en teoría.

El problema ahora es otro: implementarla a tiempo. Migrar toda la infraestructura global (desde servidores hasta aplicaciones, pasando por sistemas bancarios y dispositivos personales) no es algo que ocurra de la noche a la mañana. Es un proceso lento, complejo y, en muchos casos, invisible para el usuario. Pero absolutamente crítico.

El verdadero riesgo no es el colapso, sino el retraso

Lo curioso de todo esto es que el escenario más peligroso no es un “apagón digital” repentino. Es algo mucho más silencioso.

Si los avances cuánticos llegan antes de que la transición a criptografía postcuántica esté completa, podría abrirse una ventana de vulnerabilidad. No necesariamente visible, pero sí explotable. Y ahí es donde aparece el verdadero riesgo: no en la tecnología en sí, sino en el desfase entre lo que somos capaces de romper… y lo que aún no hemos terminado de proteger. Porque la computación cuántica ya no es solo una promesa. Empieza a comportarse como una cuenta atrás.