¿Qué sucede cuando se piratea a un investigador de ciberseguridad? Kaspersky, una empresa de seguridad con sede en Moscú, presentó nuevos detalles sobre las vulnerabilidades de día cero en los productos Apple El miércoles. Los investigadores de Kaspersky llaman a esto el ataque más sofisticado que jamás hayan visto, exponiendo una característica de hardware previamente desconocida. ha estado en la mente de los investigadores de Kaspersky porque se ha utilizado en su contra durante los últimos cuatro años.

“Ésta no es una vulnerabilidad común y corriente”, dijo Boris Larin de Kaspersky en un trabajo de investigación Miércoles. “Lo que sí sabemos, y lo que esta vulnerabilidad demuestra, es que las protecciones avanzadas basadas en hardware son inútiles frente a una tecnología sofisticada. atacante siempre y cuando haya características de hardware que puedan eludir esas protecciones”.

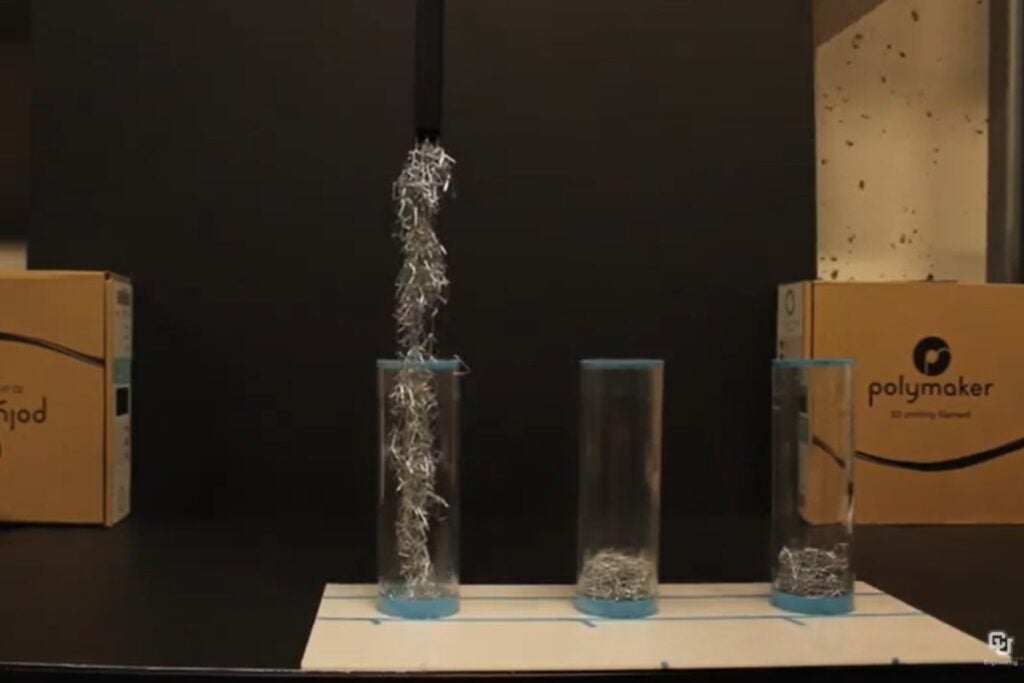

La vulnerabilidad, que los investigadores llaman “Operación Triangulación», fue presentada en una conferencia de hackers en Alemania esta semana. El complejo ataque comienza con un archivo adjunto malicioso de iMessage y ni siquiera es necesario hacer clic para comenzar Luego, se utilizan cuatro vulnerabilidades distintas de día cero para obtener control total sobre un dispositivo, transmitiendo grabaciones de micrófono, fotos, geolocalización, y otros datos confidenciales a servidores controlados por atacantes. Este hack fue potencialmente utilizado contra miles de iPhones en Rusia, según Ars Técnica, pero expone una vulnerabilidad de hardware en Mac, iPod, iPad, Apple TV y Apple Watch.

Apple no respondió inmediatamente a la solicitud de comentario de Gizmodo.

Los piratas informáticos pudieron eludir las protecciones de memoria basadas en hardware que garantizan que un pirata informático no pueda controlar completamente un dispositivo Apple incluso si accede a un del dispositivo memoria del núcleo, el núcleo de iOS. Esta protección rara vez ha sido derrotada antes, pero está presente en las últimas CPU M1 y M2 de Apple. Investigadores supongamos que esta característica de hardware pudo haber sido utilizada con fines de depuración o prueba por parte de los ingenieros de Apple, o que se incluyó por error. Apple Desde entonces, ha parcheado estas cuatro vulnerabilidades.

Este truco específico contra un pequeño número de investigadores de Kaspersky salió a la luz en junio, pero los funcionarios rusos de ciberseguridad informaron rápidamente que miles de funcionarios gubernamentales también fueron objeto de ataques similares. El gobierno ruso acusó a Apple y a La Agencia de Seguridad Nacional de EE. UU. de colusión en este ataque, pero los investigadores de Kaspersky, Apple o la NSA no han confirmado estas afirmaciones.

Aunque estos errores ya están corregidos, los investigadores advierten que las vulnerabilidades de día cero en el hardware de los productos, como la encontrada aquí, sugieren “un enfoque defectuoso”. Los sistemas de hardware de Apple parecen depender de la “seguridad a través de la oscuridad”, pero a medida que los atacantes se vuelven más avanzados, alega Kaspersky. estos sistemas nunca serán verdaderamente seguros.